Mój brat ma paranoję na punkcie włamań. Dość często wkręca sobie, że ktoś w sieci go szpieguje, namierza. Nic dziwnego, sieć nie jest anonimowa i tak naprawdę każdy może zobaczyć kim jesteś. Hackerów też nie brakuje, a ludzie nie dbają o bezpieczeństwo swoich danych, które bardzo szybko można uzyskać. Jednakże, taka kolej rzeczy zainspirowała mnie do napisania artykułu w którym pokaże Wam, jak sprawdzać, czy padliście ofiarami 20hackera/crackera lub po prostu zwykłego gówniarza, któremu się się coś udało. Dokładnie to, chcę się skupić przede wszystkim na social mediach i koncie e-mail. Postaram się, aby w jednym z kolejnych artykułów zagościły także opisy, jak sprawdzić, czy mieliśmy włamanie na komputer i jak się przed tym bronić. Zacznijmy jednak od tego, co jest w dzisiejszych czasach głównym zainteresowaniem hackerów.

Dlaczego konta e-mail i social media? Odpowiedź jest trywialnie prosta. Chodzi o naszą tożsamość. Ludzie pozwolili sobie, aby media, takie jak Facebook, Twitter czy Instagram obdzierały ich z prywatności. Mają podane numery telefonów, adresy, piszą o każdym wyjściu do WC i w inne miejsca. Mając dostęp do takich danych bez problemu można odtworzyć przebieg dnia danego delikwenta.

Zacznijmy może od Facebooka, który jest tak popularny, że większość ludzi wstając sprawdza najpierw FB, a później idzie się umyć i zjeść śniadanie. Najbardziej popularne są ataki typu phishing. Jednakże, dobrze ustawione FB poinformuje nas o tym, że ktoś niepowołany próbuje się dostać na nasze konto.

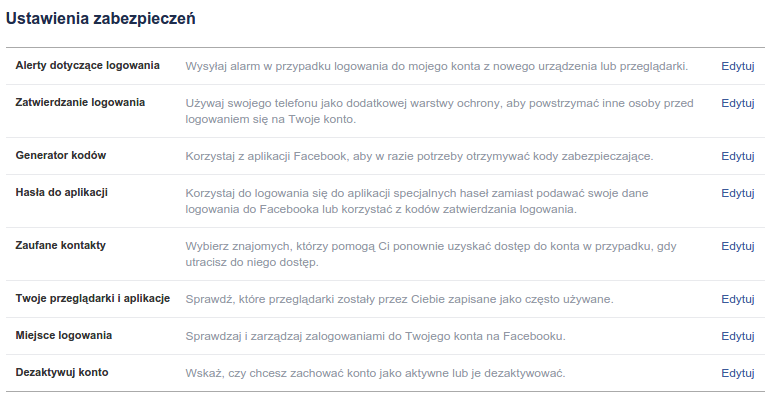

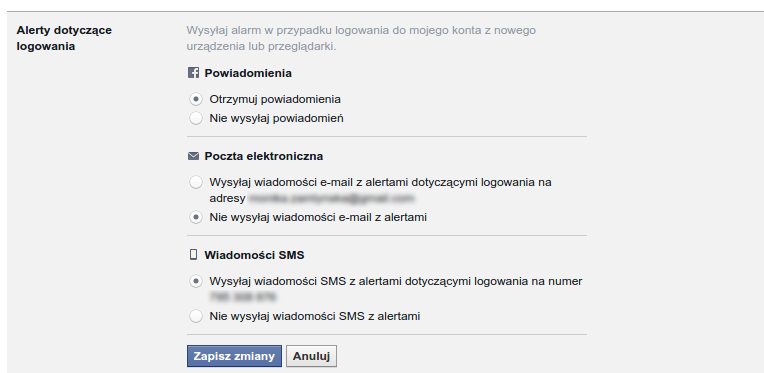

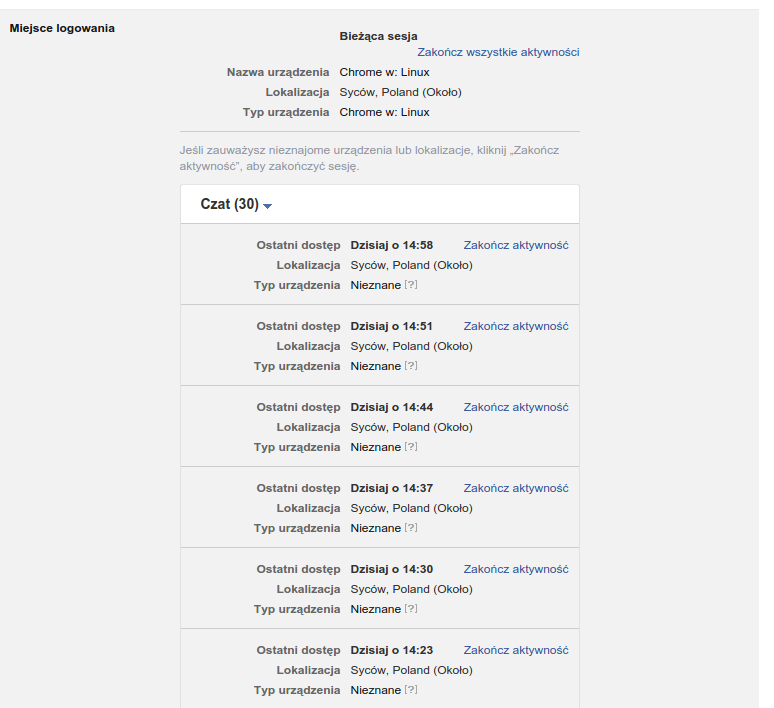

Klikamy na strzałkę, którą mamy w prawym, górnym rogu. Następnie Ustawienia -> Bezpieczeństwo. Mamy tu całą masę narzędzi, która pozwoli nam na monitorowanie naszego FB np.: Powiadomienia o logowaniu, nawet poprzez SMS. Ciekawą opcję jest także Miejsce logowania. Sprawdzamy dzięki temu skąð nastąpiło połączenie do FB. Gdy okaże się, że któraś z lokalizacji nie pasuje do naszej, klinamy ZAKOŃCZ AKTYWNOŚĆ. I po kłopocie. Oczywiście jeszcze musimy zmienić hasło, ale to chyba jest jasne.

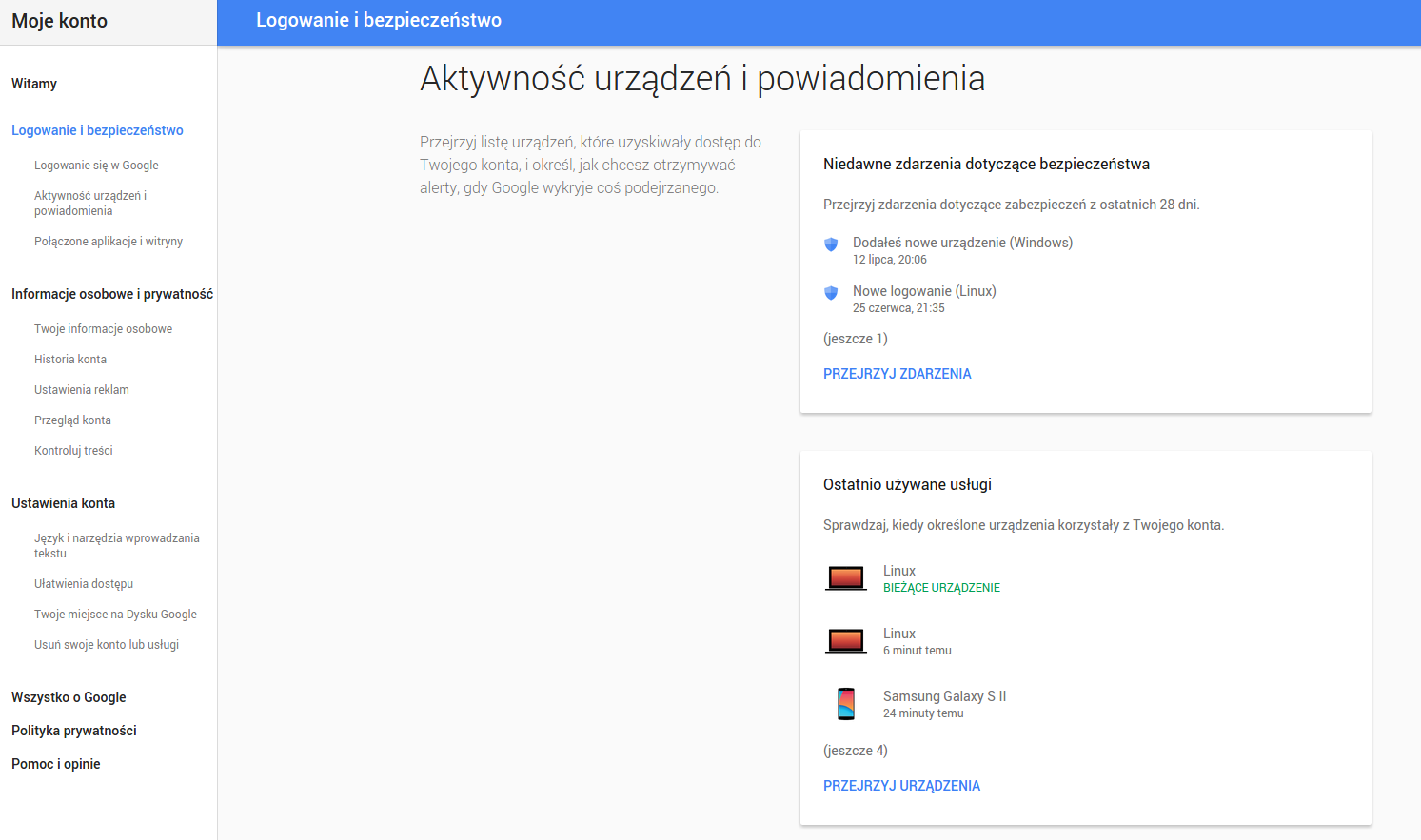

To teraz numer dwa, konta mailowe. Zabierzemy się za Google, bo ma ciekawy mechanizm obronny przed hackerami, który warto tutaj omówić. Google jednakże ma wbudowany mechanizm, który pozwala na wykrycie szpiega.

Jeżeli w tej zakładce widzimy coś, co nam nie pasuje, od razu zmieniamy hasło! Możemy także wprowadzić jako dodatkowy element logowania kod PIN, czyli logowanie dwuetapowe.

Konta e-mail

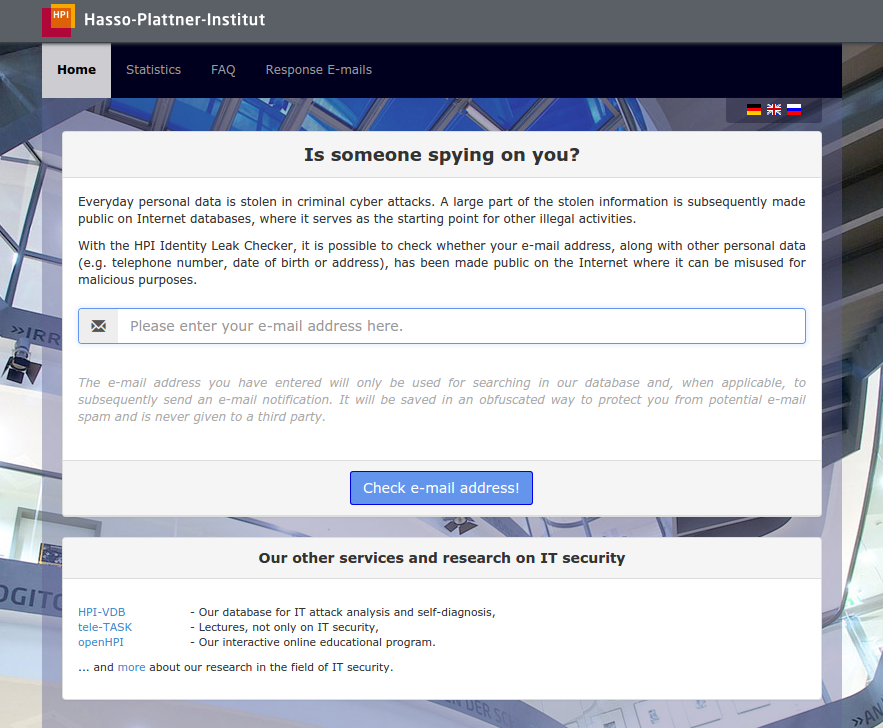

A to jest bardzo ciekawy sposób, który jakiś czas temu udało mi się wynaleźć w sieci, gdy jednemu z moich klientów, ktoś włamał się na maila i spamował z jego konta. W sieci istnieje witrtyna należąca do Instytutu Technik Systemów Oprogramowania dzięki której możemy sprawdzić, czy nasz mail znalazł się w rękach hackerów. Witryna nazywa się Identity Leak Checker. Jeżeli okaże się, że nasza tożsamość wypłynęła musimy pozmieniać hasła wszędzie, gdzie używamy tego konta e-mail oraz na samym koncie. Informacja taka przyjdzie na naszego maila, gdy wprowadzimy do do systemu.

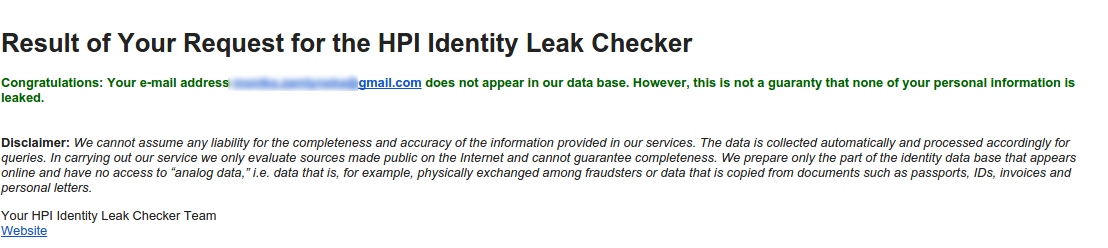

Na potrzeby tego artykułu sprawdziliśmy nasze maile i na szczęście nie zostaliśmy zhackowani, ale możemy Wam treść takie maila pokazać.

W kolejnych artykułach postaramy się przybliżyć Wam, jak sprawdzić, czy ktoś włamał Wam się na smartfon lub do sieci domowej.