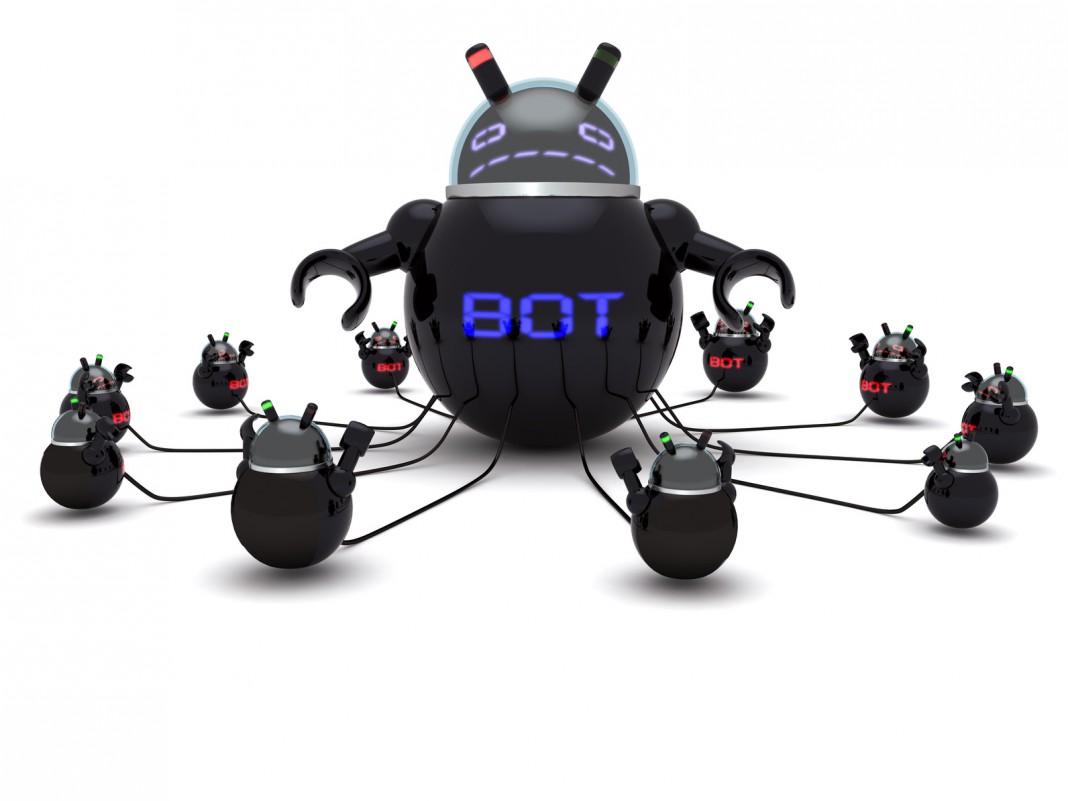

Botnety są zmorą internetu. Jeżeli jeszcze nie wiecie, czym są, to chyba macie szczęście, bo się na nie natchnęliście. Botnet to grupa komputerów zainfekowanych złośliwym oprogramowaniem. Najczęściej infekowane zostają robakiem. Robak taki pozostaje w ukryciu przed użytkownikiem. Ma jednak ciekawe właściwości. Pozwala jego twórcy na sprawowanie zdalnej kontroli nad wszystkimi komputerami w ramach botnetu. Nie wygląda to zbyt ciekawie. Kontrola pozwala na zdalne rozsyłanie spamu oraz inne ataki z ich użyciem.

Tym bardziej cieszymy się, że kolejny botnet został zdezaktywowany. Dokonała tego firma ESET, która napisała o tym w komunikacje prasowym. Oczywiście, nie działali sami. Pomogli im CyS Centrum i ukraińska policja. Botnet, który został unieszkodliwiony nazywał się Mumblehard. Serwery wchodzące w skład tego botnetu znajdowały się w 63 krajach, w tym w Polsce. To, na co kładł nacisk Mumblehard to rozsyłanie spamu. Botnet działał od 2009 roku. Potrafił połączyć nawet 4000 urządzeń na raz.

Nie ma już bezpiecznych systemów operacyjnych

To, co w tym wszystkim jest najciekawsze, to fakt, iż botnet zbudowany był z systemów operacyjnych Linux i BSD. Robak, którym zostały zainfekowane, nazywa się Linux/Mumblehard. Aby umieścić robaka w systemie, hackery najpierw wyszukali we wspomnianych serwerach luki w zainstalowanym oprogramowaniu. Takowe się zdarzają, jeżeli administratorzy systemów nie przeprowadzają obowiązkowych aktualizacji. Za pomocą tego robala przestępcy infekowali urządzenia i przejmowali nad nimi kontrolę. ESET współpracował z ukraińską policją i firmą CyS Centrum, która na co dzień zajmuje się audytami bezpieczeństwa IT. Jesienią 2015 roku udało się uzyskać dostęp do serwera kontrolującego botnet (tzw. Command and Control Server). Dzięki temu można było zobaczyć, jak działa sieć zombie. Ta, liczyła wtedy 4 tysiące urządzeń i miała się dalej rozrastać.

Ciekawą zdolnością botnetu była umiejętność automatycznego wypisywania się z listy podmiotów podejrzanych o wysyłanie spamu

Specjalny skrypt zajmował się monitorowaniem adresów IP wszystkich zainfekowanych serwerów. Jeśli któryś z adresów został wpisany na listę, automatycznie wysyłał prośbę o wypisanie z niej. Wszystko, było zabezpieczone poprzez CAPTCHa, ale maszyna nie radziła sobie z tym.

Choć botnet został zdezaktywowany, to zainfekowane serwery nadal pracują.

To nie jest zadowalająca nas informacja. Powiedziałby, że nawet bardzo niefajna. Owszem, liczba serwerów cały czas maleje, ale dzieje się to zbyt wolno w porównaniu do tego, jak powstają nowe. Niestety, jest to nieuniknione. Sieć się rozrasta, internet jest wszędzie. Do przypuszczenia było, że ataków będzie coraz więcej. Eksperci radzą, aby aplikacje znajdujące się na serwerach były aktualizowane na bieżąco. My, jako SpeedTest oczywiście podpisujemy się pod tym rękoma i nogami. Konta admina muszą posiadać też bardzo silne hasła, niezdolne do szybkiego złamania. Czas najwyższy zrezygnować z haseł w stylu: Ania1234, bo może to się naprawdę źle skończyć. Pamiętajcie też, aby nikomu haseł nie podawać. O tym, w najbliższym czasie pojawi się na naszym blogu duży artykuł, ale przy okazji problemów z botnetami postanowiłem o tym wspomnieć.